Blog

FortiGate Firewall Cihazlarında iOS Cihazlarda Uygulama ve Web Engellemelerinin Çalışmaması

Bu makalede, FortiGate firewall cihazları üzerinde tanımlanan APP Control, Web ve DNS filter politikalarına rağmen iOS cihazlarda bazı kısıtlamaların neden aktif olmadığı ve bu durumun nasıl engellenebileceği anlatılmaktadır.

iCloud Private Relay nedir?

iCloud Private Relay, iCloud+ hizmeti ile birlikte gelen ve özellikle Safari ile Safari altyapısını kullanan bazı uygulamalarda kullanıcı gizliliğini artırmayı hedefleyen bir özelliktir. Normal şartlarda bir web sitesine ya da uygulamaya erişim sağlandığında, ISS ve FortiGate firewall cihazları üzerinden geçen trafik belirli ölçüde görüntülenebilir ve loglanabilir.

Private Relay açık olduğu zaman ise bu trafik Apple’ın Relay altyapısı üzerinden iletilir. Bu durum FortiGate firewall cihazlarının bulunduğu kurum ağı tarafında trafiğin gerçek hedefini görmeyi zorlaştırır; bazı durumlarda hedefin tespit edilmesi neredeyse mümkün olmaz. Bunun sonucunda FortiGate üzerinde tanımlı Application Control, Web ve DNS Filter gibi politikalar beklenen şekilde çalışmayabilir ve hatta tamamen devre dışı kalmış gibi davranabilir.

Kullanıcı açısından bakıldığında Private Relay ek bir gizlilik katmanı sunar; ancak kurumsal ağlarda FortiGate firewall cihazları üzerinde uygulanan güvenlik politikalarının aşılmasına ve istenmeyen domain ile uygulamalara erişilmesine neden olabildiği için risk oluşturur. Bu nedenle aşağıdaki adımlarla Private Relay’in firewall üzerinden engellenmesi gerekmektedir.

Private Relay’i Engelleme

Web Filter ile;

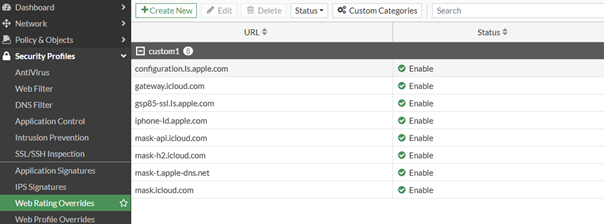

Relay tarafında kullanılan domain’ler aşağıda yer almaktadır:

- configuration.is.apple.com

- gateway.icloud.com

- gsp85-ssl.is.apple.com

- iphone-id.apple.com

- mask-api.icloud.com

- mask-t.apple-dns.net

- mask.icloud.com

- mask-h2.icloud.com

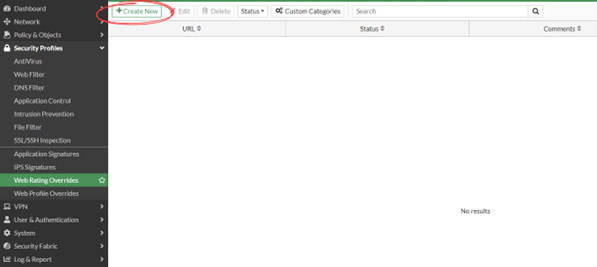

FortiGate firewall cihazları üzerinde Security Profiles içerisinde yer alan Web Rating Overrides alanına girildikten sonra Create New seçeneği kullanılarak bu domain’ler eklenir.

Security Profiles içerisinden Web Rating Overrides alanına girdikten sonra Create New diyoruz.

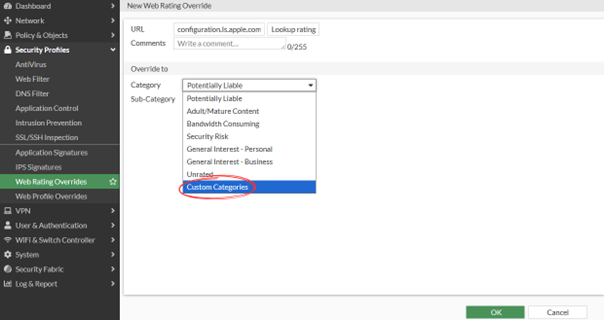

Gelen ekranda yukarıda verdiğim domainlerden birini yazdıktan sonra Category içerisinde bulunan Custom Categories alanını seçiyoruz.

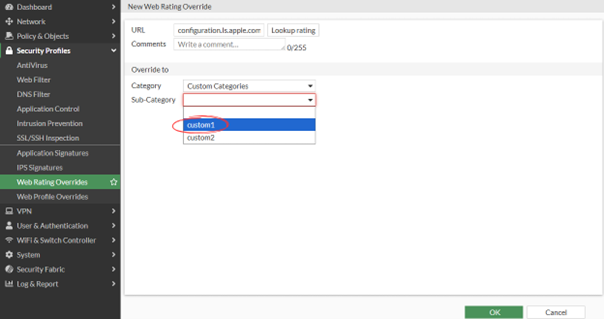

Seçtikten sonra Sub-Category alanında custom1 veya custom2 seçimini gerçekleştiriyoruz.

Tüm domainlerde bu işlemi tekrarladıktan sonra son hali aşağıdaki gibidir.

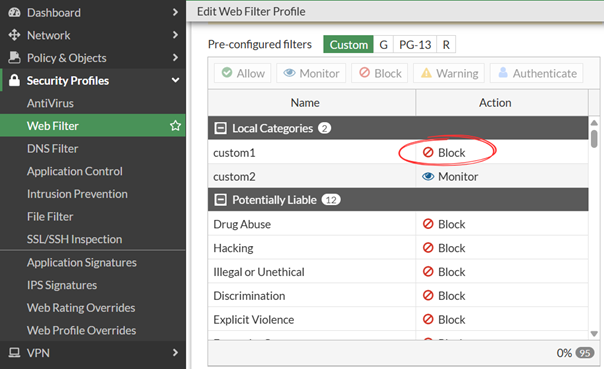

Kısıtlamanın çalışmadığı Web Filter’in içerisine girdikten sonra ekleme yaptığımız custom kategorisini yasaklıyoruz.

- DNS Filter ile;

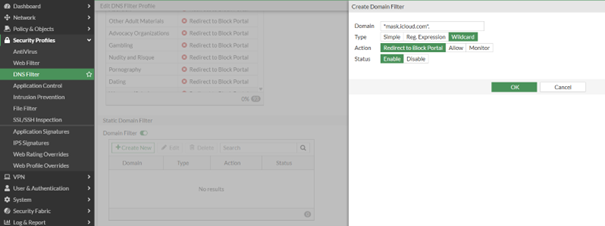

Relay tarafının kullandığı domainler;

- *mask.icloud.com*.

- *mask-h2.icloud.com*.

- *mask.apple-dns.net*.

- *mask-api.fe.apple-dns.net*.

- *mask-t.apple-dns.net*.

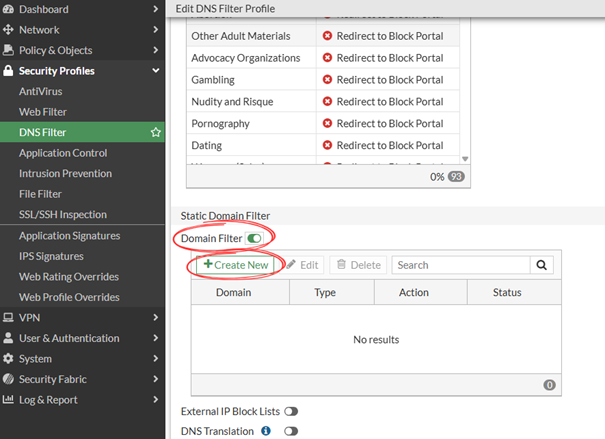

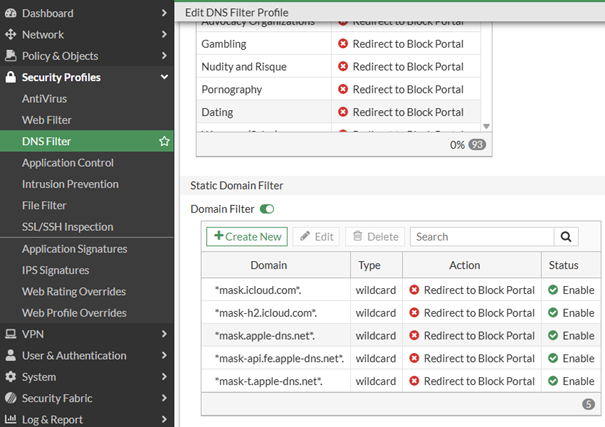

Security Profiles içerisinden DNS Filter alanına geldikten sonra kısıtlamanın çalışmadığı policy içerisinde kullandığımız profili seçtikten sonra Domain Filter alanını aktifleştirip Create New diyoruz.

Açılan ekranda yukarıda verdiğim domainleri girdikten sonra, Type olarak Wilcard, Action olarak Redirect to Block Portal ve Status alanını Enable olarak ayarlıyoruz.

Bu işlemi tüm domainler için gerçekleştirdikten sonra ekranımız aşağıdaki gibi olmalıdır.

Ayarları tamamladıktan sonra DNS tarafından block ekranı yerine NXDomain ekranına yönlendirmek için aşağıdaki komutları kullanabiliriz.

|

1 2 3 4 5 |

config dnsfilter profile edit "<DNS profil adı>" set block-action block next end |

- Aplication Control ile;

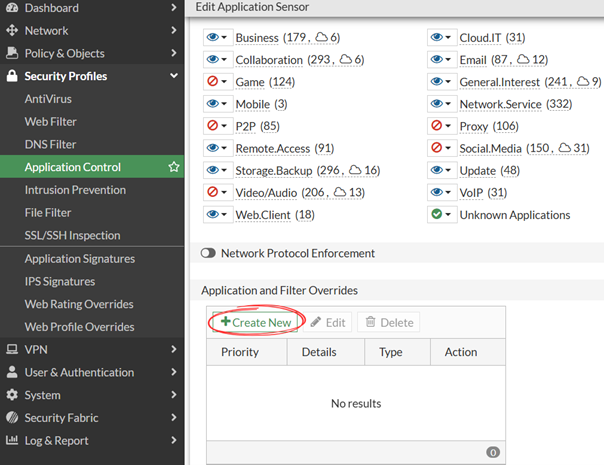

Kısıtlamanın çalışmadığı policy içerisinde kullandığımız profili seçiyoruz. Gelen ekranda Application and Filter Overrides alanınından Create New diyoruz.

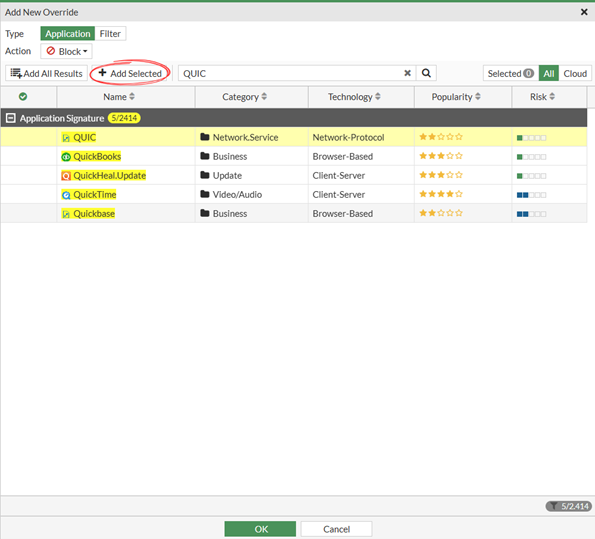

Gelen ekranda search alanına “QUIC” yazdıktan sonra aratıyoruz. Network Serice kategorisinde incelenen uygulamayı seçtikten sonra Add Selected alanına tıklıyoruz.

Yukarıda belirttiğim işlemlerin ardından kullanıcıların yapmasına izin verdiğimiz diğer trafiklerde sorun olmayacaktır. Sadece yasaklamak istediğimiz ve başarısız olduğumuz trafiklerde yasaklanma gerçekleşecektir.